Explorando como os programas de bug bounty podem fortalecer a segurança cibernética, com a visão de Ricardo Esper.

Artigos

Como a Adequação ao CIS Control V8 Fortalece a Segurança da Informação

Descubra como a adequação ao CIS Control V8 pode fortalecer a segurança da informação nas organizações.

5 Vulnerabilidades Revolucionárias que Moldaram a Segurança Ofensiva

5 vulnerabilidades revolucionarias - No mundo da cibersegurança, onde as ameaças evoluem constantemente, algumas vulnerabilidades se destacam como verdadeiros marcos na história da segurança ofensiva. Estas brechas não apenas causaram danos significativos, mas também...

Guia Prático para Segurança da Informação

Guia Prático para Segurança da Informação - Em um mundo cada vez mais digital, a segurança da informação se torna uma prioridade inegociável. As ameaças cibernéticas estão mais sofisticadas e frequentes, exigindo que empresas de todos os tamanhos adotem medidas...

Proteja sua Empresa das Ameaças Cibernéticas

Descubra como fortalecer a segurança cibernética da sua empresa com dicas práticas e a importância de aderir a frameworks de segur

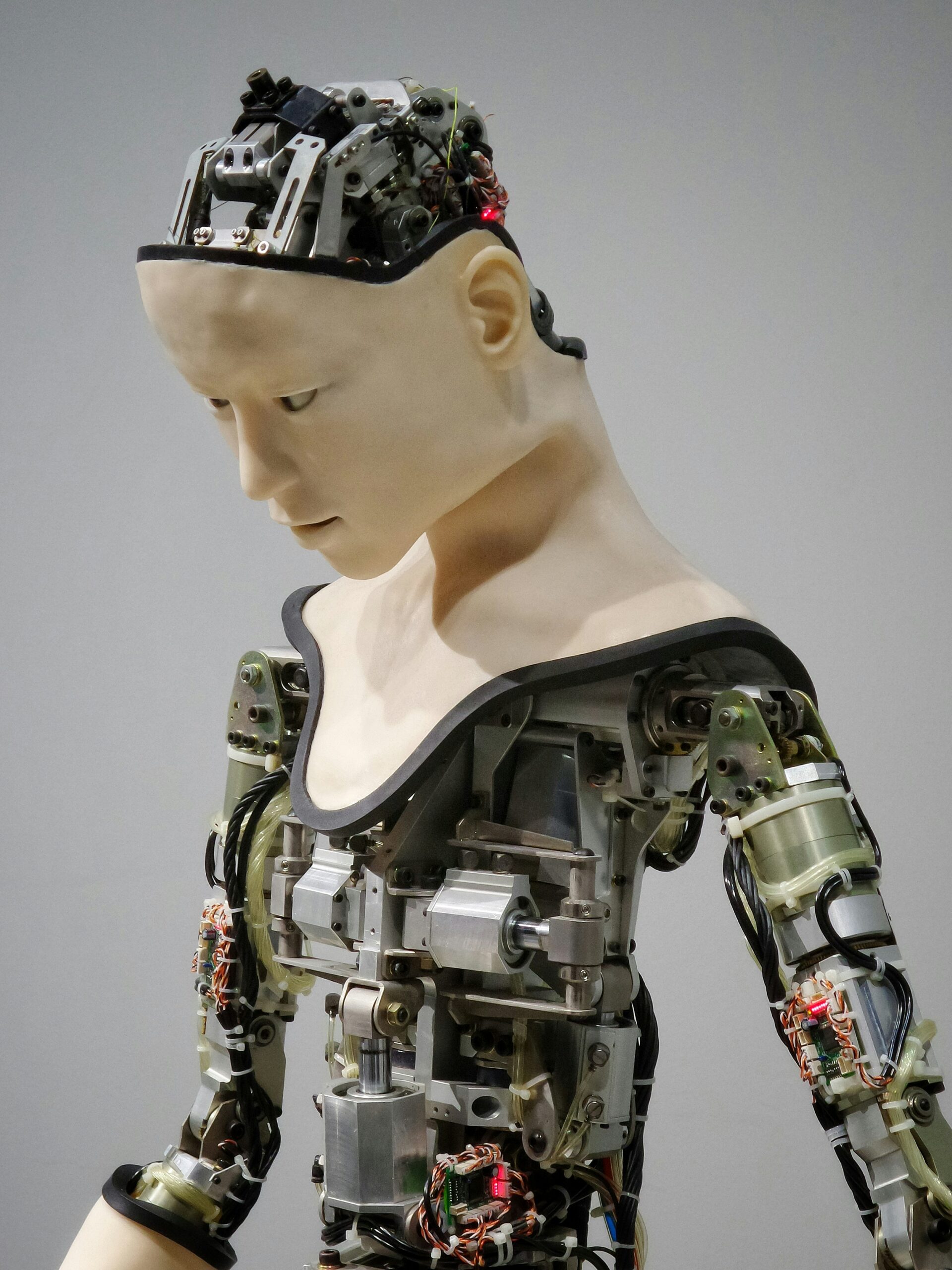

O WormGPT e as Implicações do Uso da Inteligência Artificial nos Ataques Cibernéticos

A inteligência artificial (IA) tem se mostrado uma ferramenta poderosa em diversas áreas, trazendo benefícios e avanços significativos. No entanto, assim como qualquer tecnologia, também pode ser utilizada de maneira maliciosa. Um exemplo recente disso é o WormGPT, um...